ChatGPTやClaude、Canvaなどでアプリや副業ツールを作っていると、必ず触ることになるのが「APIキー」です。便利で強力な反面、扱いを間違えると「起き抜けに50万円請求」「副業アカウントが漏洩で凍結」「クライアントの情報が外部に流出」のような取り返しのつかない事故に直結します。

本記事では、APIキーを安全に運用するための『5つの基本』を、初心者でも30〜60分で全部実装できる手順にまとめました。OpenAI・Anthropic Claude・Google Gemini・Instagram Graph APIなど主要サービス全てに対応する基本ルールなので、これ1本で副業のAPI事故リスクを99%カバーできます。

結論:APIキーを守る5つの基本

- APIキーを「正しい場所」にしまう(.env+環境変数で30分セットアップ)

- AI料金に「天井」を作る(月額上限設定で暴走を完全停止)

- コード公開で「漏らさない」仕組み(GitHub自動防御で48秒の悲劇を阻止)

- APIキーを「定期的に新しくする」(3ヶ月ローテーションで過去漏洩を無効化)

- 異変を「即検知する」通知設定(スマホで暴走をリアルタイム把握)

副業のAPI事故で起こる被害は、ほぼ全て上の5つのいずれか(または複数)が抜けていることが原因です。それぞれを順に実装すれば、副業初心者でも『プロ級の安全運用』が手に入る構造になっています。全部揃えて30〜60分の作業ですが、年間数十万円〜数百万円のリスクを未然に防ぐ費用対効果は副業のどの投資よりも圧倒的です。

守り方①:APIキーを「正しい場所」にしまう(.env+環境変数)

- コードに直接APIキーを書かない・.envファイルに分離する

- .gitignoreに『.env』と1行書いてGitHubに上げない設定にする

- Python・Node.js・Next.jsで3行のコードから呼び出せるようにする

.envファイルとは『鍵専用ノート』

- ✕GitHubに上げると鍵が公開される

- ✕他人にコード見せた瞬間に漏洩

- ✕退職者・元同僚にも残り続ける

- ✕鍵更新時にコード修正が必要

- ◯.gitignoreで自動除外

- ◯コードだけを安心して共有可能

- ◯鍵の管理者を限定できる

- ◯鍵更新は.env書き換えるだけ

.env(ドットイーエヌブイ)ファイルは、APIキーやパスワードを『コードと別の場所に保管する仕組み』です。中身は『OPENAI_API_KEY=sk-abcdefghij』のように『名前=値』を1行ずつ書くだけで、プログラミング知識がなくても扱えます。コードに直書きする状態を『玄関に鍵を貼り付ける』とすれば、.env管理は『鍵を金庫にしまう』ようなイメージです。

.envファイルを作る30分セットアップ

.gitignoreで「上げない設定」

.envファイルを作っただけでは、まだ安全ではありません。GitHubにコードを上げる時に『.envは上げないで』とGitに伝える設定が必要です。これが『.gitignore(ドットギットイグノア)』ファイル。引っ越し業者(Git)に渡す『これは運ばないでリスト』のような役割です。

コードからの呼び出し(Python・Node.js・Next.js)

Python・Node.jsの両方で、3行のコードで.envから値を取り出せます。Claude CodeやChatGPTに『.envから○○を読み込むコードを書いて』と頼めば、自動でセットアップ込みのコードを書いてくれるので、覚える必要はありません。

.env.exampleとの混同に注意

- ◯ 公開OK中身は空欄か仮の値

- ◯ 公開OKGitHubに上げてOK

- ◯ 公開OK他の人にプロジェクトを共有する用

- ◯ 公開OK「こういうキーが必要」のサンプル

- ✕ 公開NG中身は本物のAPIキー

- ✕ 公開NGGitHubに絶対上げない

- ✕ 公開NG自分のPC内だけに置く

- ✕ 公開NG実運用で実際に使う鍵

副業でクライアントにプロジェクトを納品する時は『.env.example』を一緒に渡し、『この場所にあなた自身のAPIキーを書いて.envとして保存してください』と説明するのがプロの流儀です。自分の.envを直接渡してしまう事故を防げますし、クライアントに『プロらしい運用してる』と評価される副次効果もあります。

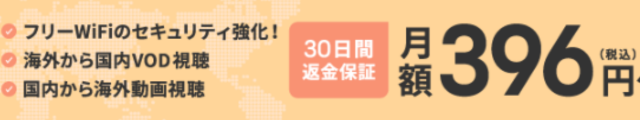

守り方②:AI料金に「天井」を作る(月額上限設定)

- OpenAI・Claude・Geminiには月額上限(Hard Limit)を設定する機能がある

- プログラム暴走時に上限到達で自動停止する保険

- 副業初心者は月3,000〜5,000円(US$20〜$30)から始めるのが目安

なぜ「天井設定」が命綱なのか

AI APIは「使った分だけ後払い(従量課金)」です。プログラムにバグがあって無限ループに陥ったり、悪意のある第三者にキーを悪用されたりすると、タクシーメーターが止まらないまま走り続けてしまいます。実例として『テスト中の暴走で一晩36万円請求』『キー漏洩で起き抜けに50万円』のような事故が、月単位で報告されています。

対策が『月額上限(Hard Limit・ハードリミット)』の設定です。クレジットカードに『月3万円までしか使えない』設定をするのと同じで、上限到達時にAPIが自動的に停止する保険機能。OpenAI・Anthropic Claude・Google Geminiの全てに、この設定機能が標準装備されています。

OpenAIで月額上限を設定する手順

Anthropic Claudeで月額上限を設定する手順

Google Geminiで月額上限を設定する手順

Geminiの場合、Google Cloud Billingで予算アラートを設定するのが標準です。Cloud Console → Billing → Budgets & alerts → CREATE BUDGET から、月額予算と通知しきい値を設定。予算到達時に自動でAPI停止する設定も同じ画面から有効化できます。

自動リトライの罠:同じ依頼が3倍課金される仕組み

OpenAI・Claude・GeminiのAPI呼び出しライブラリは、デフォルトで『失敗したら自動で3回までリトライ』という設定になっています。便利な反面、これが時々『同じプロンプトを3回送る=料金も3回分』という結果を招きます。自動販売機のボタンを連打したらジュースが3本出てきて代金も3本分払う、と同じ状況がプログラムの世界でも起きるイメージです。

対策は『リトライ回数を1〜2回に制限』『リトライ条件を厳しめに設定』の2点。Claude Codeに『自動リトライを2回までに制限してください』と頼めば、設定値を最適化したコードを書いてくれます。『失敗したら諦める方がコスト的に安全』という発想は、API初心者にとって直感に反するかもしれませんが、暴走防止の重要ルールです。

守り方③:コード公開で「漏らさない」(GitHub自動防御)

- GitHubには『Push Protection』というキー検出の自動防御機能がある

- 無料リポジトリでも使えてアップロード前にブロックしてくれる

- もう一つの『Secret Scanning』は事後検知でAPI提供元にも通知される

Push Protection=「うっかりロック」自動装置

git pushしようとする

キーらしき文字列を検出

自動ブロック

GitHubの『Push Protection(プッシュ保護)』は、APIキーらしき文字列を含むコードをアップロードしようとすると自動でブロックしてくれる機能です。OpenAIのキー(sk-で始まる文字列)・AWSのキー・Anthropicのキー・Slack tokenなど、主要なクラウドサービス40種以上のキー形式を自動認識します。つまり『.gitignoreを書き忘れた』『.envに気付かずコミットした』のような人為ミスが、GitHubのレベルで自動防御される仕組み。

Push Protectionの設定手順(無料リポジトリでも使える)

Secret Scanningで「事後検知」も機能する

もう一つの『Secret Scanning(シークレット・スキャニング)』は、リポジトリ内のすべてのコミット履歴を継続スキャンしてキー検出する機能です。もし過去にうっかりキーをコミットしていた場合、リポジトリオーナー(あなた)とAPI提供元(OpenAI等)の両方に自動でメール通知が届きます。OpenAIの場合、検知時に自動でキーをローテート(無効化)してくれることもあるため、被害を最小化できる仕組みが整いつつあります。

画面共有・配信時の「映り込み」事故も対策

GitHub経由だけでなく、副業の発信活動で意外に多いのが『画面共有・YouTube動画への映り込み』事故です。VS Codeの画面でコードを開いた時、APIキーが画面の片隅に映っていただけでも、専用のロボットが動画を解析して悪用するという報告があります。副業の進捗発信や技術解説でYouTube・X・Instagramに画面動画を載せる場合は『.envファイルを開かない』『環境変数の値を表示しない』『ターミナル画面を閉じる』の3点を必ず確認しましょう。

守り方④:APIキーを「定期的に新しくする」(3ヶ月ローテーション)

- APIキーは3ヶ月ごとに新しく作り直す『ローテーション運用』が標準

- 過去に意図せず漏れていたキーがあっても無効化できる

- Slackや退職者経由で漏れた古いキーを断ち切れる

なぜ「定期的に新しくする」必要があるのか

APIキーは一度発行したら永久に使い続けられますが、長期間同じキーを使うほど『どこかで意図せず漏洩しているリスク』が累積します。Slackで一度共有した、過去のスクショに映っていた、退職した同僚が知っている…等、あなたが把握していない漏洩経路は時間とともに増えていきます。対策が『3ヶ月ごとにキーを新しく発行・古いキーを無効化する』ローテーション運用です。

これは銀行のキャッシュカードを定期的に作り直すような感覚。万が一過去に漏洩していても、新しいキーに切り替えた時点で古いキー経由の悪用が止まります。副業を本格的に運用し始めたら、必ず月次のメンテナンス習慣として組み込みたい運用です。

ローテーションの標準的な手順

用途別にキーを分けて管理する

| 用途 | キーの命名例 | ローテーション頻度 |

|---|---|---|

| 本番運用(クライアント案件) | prod-client-A-key | 3ヶ月ごと |

| 開発・テスト用 | dev-test-key | 6ヶ月ごと |

| 1回限りの実験用 | experiment-2026-05 | 実験終了時に即削除 |

| 共同開発(チーム案件) | team-shared-key | 1ヶ月ごと(短め推奨) |

副業の規模が拡大すると、複数のキーを使い分ける必要が出てきます。用途別に名前を付けて管理すれば『どのキーが何に使われているか』が一目で分かり、ローテーション漏れを防げます。命名規則は自分で決めて構いませんが『環境(prod/dev)+用途+日付』の3要素を含めるのが業界標準です。

守り方⑤:異変を「即検知する」(課金アラート設定)

- 予算到達アラートをメール・Slack・LINEで受け取る設定

- 異常な利用パターンを検知して暴走を未然に止める

- OpenAI/Claude/Geminiごとの通知設定手順

通知がないと「気付いた時には手遅れ」

API暴走事故で最も悲惨なのは『気付くのが遅れたケース』です。夜中に暴走して朝起きたら数十万円、出張中に異変が起きて1週間後に確認したら数百万円、というのが典型パターン。『料金到達時に止める』のがHard Limitなら、『料金が動いた瞬間に気付く』のが課金アラートで、両方揃って初めて完全な防御になります。

OpenAIで課金アラートを設定する

AnthropicでGmail通知+Slack連携を仕込む

Anthropic Console自体には標準でメール通知機能があります。さらにSlack連携を仕込むなら、Zapier/Make/n8nのいずれかでAnthropic Console → Slack のフローを作るのが定番です。Claude Codeに『Anthropicの利用額が$30を超えたらSlackに通知するワークフローを作って』と依頼すれば、必要なコードと設定手順を一通り教えてくれます。

LINE通知:スマホで即検知する仕組み

メールやSlackは見落としやすいので、副業の本格運用では『LINE通知』が最強です。LINE Notify API(無料)とMake/Zapierを組み合わせれば、API利用額が一定を超えた瞬間にLINEへ即時メッセージが届きます。スマホの通知音で気付けるので、深夜の暴走も発見でき、被害を最小限に抑えられます。

やってしまった時の緊急対応5ステップ(順番厳守)

5つの守り方を完璧に仕込んでも、人間のミスはゼロにはできません。もし『.envをGitHubに上げてしまった』『Slackで.envを送ってしまった』『画面に映ってしまった』ような事故が発生した時の、緊急対応マニュアルを5ステップで整理します。順番を間違えると被害が拡大するので、必ず以下の順序で対応してください。

【事故事例】APIキー管理を怠った3つの失敗実話

「対策しなくてもバレないでしょ」と思っている方に、実際の事故事例を3件紹介します。どれもAI副業初心者が遭遇した、現在進行系のリアルな事件です。

事例1:起き抜けに50万円請求

AI副業を始めて3週間目のデザイナーが、自分の練習用コードをGitHubに公開した実話です。コード内に書いていたOpenAI APIキーが、公開からわずか49秒で悪用専用ロボットに発見され、深夜に大量の画像生成に使われた結果、朝には50万円の請求が確定していました。OpenAIサポートに事情を説明して半額減額にはなったものの、副業の手取り3ヶ月分を一晩で失う痛手。守り方①(.env管理)+守り方③(GitHub Push Protection)+守り方②(月額上限)のいずれかが仕込まれていれば、ほぼ全て防げた事故です。

事例2:納品ZIPの中に.envが紛れていた事故

副業のスクリプト開発で、自分のローカルフォルダごとZIP圧縮してクライアントに送ってしまい、その中に自分のAPIキーが入った.envが紛れていた事例。信頼できるクライアントだったため悪用は免れましたが、もし第三者の手に渡っていれば即座に高額請求の被害に直結する事故です。守り方④(定期ローテーション)を仕込んでいれば、万が一漏洩していても3ヶ月後には旧キーが無効化されるので被害は限定的でした。

事例3:退職者が漏らした.envで半年後に発覚

副業や業務委託の引き継ぎで.envの中身をSlackやLINEで共有してしまうケースは、想像以上に頻発しています。Slackの履歴は退職後も社内に残り続け、退職者本人が悪意を持つかどうかに関わらず、別経路で漏洩するリスクが消えません。守り方⑤(課金アラート)が仕込まれていれば、半年後ではなく翌週に発覚していたはずの事故です。

APIキー管理でよくある失敗パターンTOP7

- 失敗1:.envと.env.exampleを混同して本物を公開

- 失敗2:.env.dev/.env.prodの取り違えで本番キーを練習中に消費

- 失敗3:コミット後の.env削除で『大丈夫』と勘違い

- 失敗4:Slack/LINEで.envの中身を送ってしまう

- 失敗5:Vercelデプロイ時に環境変数登録を忘れる

- 失敗6:Hard Limit設定を後回しにして暴走を許す

- 失敗7:キーローテーションを一度もせずに長期運用を続ける

失敗1〜3:.env管理の典型ミス

最頻出は『.envと.env.exampleの混同』です。ファイル名を作る時、絶対に『.env.example』(末尾exampleあり)と『.env』(末尾なし)を区別してください。迷ったら『中身を見て、本物のキーが書いてあれば.env(非公開)、空欄やダミーなら.env.example(公開OK)』で判断するのが確実です。

そして『コミット後の.env削除で安心する』パターンも頻発します。Gitの履歴は『防犯カメラ』と同じで一度映ったら消せません。.envをGitHubに上げてしまったら『削除』ではなく『キー再発行』が最優先対応です。

失敗4〜5:共有・デプロイのうっかりミス

副業で『環境構築できないので教えてほしい』とコミュニティで質問する時、うっかり.envの中身ごとSlackに貼り付けてしまうケースがあります。Slackの履歴は会社の監査ログに残り、退職後も削除されません。鍵の中身を共有する場合は『1Password CLI』『Doppler』のような専用ツールを使うのが2026年の標準です。

また、ローカルの.envファイルはVercel/Netlify/Cloudflareには自動的にアップされないので、各クラウドサービスの管理画面で同じキーを手動登録する必要があります。『ローカルでは動くのに本番でエラー』の8割はこれが原因なので、デプロイ手順の必須工程として覚えておきましょう。

失敗6〜7:守り方②④の後回しが招く事故

Hard Limit設定とキーローテーションは『地味だけど超重要』な運用で、後回しにしがちな項目です。Hard Limitなしで暴走 → 一晩100万円事故、ローテーションなしで長期運用 → 過去漏洩キー悪用、というように『直接の損失』に直結します。副業のAPI利用を始めた最初の30分で全部仕込み終わるので、後回しにする理由がそもそもない作業と心得てください。

さらに、これら7つの失敗の多くは『一人で気付くのが難しい』のが厄介な点です。Slackに送った.envは送信した本人は『一回だけだから大丈夫』と思いがちですし、Hard Limit未設定も『今のところ何も起きてないから大丈夫』と油断しがち。事故が起きてから後悔する前に、本記事のチェックリストをそのまま運用に落とし込むのが、副業者が長期で生き残るための最善策です。

APIキー管理のよくある質問(FAQ)

Q1. 月額上限はいくらに設定すればいい?

副業初心者は最初の3ヶ月は$30(約4,500円)が目安です。「思ったより少ない」と感じるかもしれませんが、暴走時の被害を最小化する保険として最初は厳しく設定するのが鉄則。副業が安定して月5万円以上稼げるようになったら、$100〜$200に引き上げるのが王道のスケールアップ手順です。

Q2. APIキーが漏れたかも?どうすれば?

気づいた瞬間に『キーを無効化(Revoke)』してください。OpenAI/Anthropic/Geminiの管理画面で該当キーを削除し、新しいキーを発行すれば、漏れたキーは即座に使えなくなります。その後、過去の利用履歴(Usage)を確認し、不審な高額請求があればサポートに連絡しましょう。対応が早ければ早いほど被害を最小化できます。

Q3. キーローテーションは何ヶ月ごとが正解?

本番運用キーは3ヶ月ごと、開発・テスト用は6ヶ月ごと、共同開発の共有キーは1ヶ月ごとが標準的なペースです。「面倒だから半年に1回でいい?」と思うかもしれませんが、3ヶ月の間に意図しない漏洩が発生する可能性は意外に高く、定期更新がリスク累積を断ち切る最大の対策になります。

Q4. .envに書く名前(KEY名)は大文字でないとダメ?

ルール上は大文字小文字どちらでも動きますが、慣習的にすべて大文字+アンダースコア区切りで書くのが業界標準です。『OPENAI_API_KEY』のようにスネークケース(蛇のように繋げる書き方)で記述すれば、他のプロジェクトでも違和感なく読めます。

Q5. 複数のAPIキーを1つの.envに入れていい?

問題ありません、というよりそれが普通です。OPENAI_API_KEY・ANTHROPIC_API_KEY・GOOGLE_API_KEYのように、同じ.envに複数のキーを並べて書くのが標準的な使い方。1行1キーのフォーマットで書けば、何個でも追加できます。

Q6. .envの中身を更新したらコードの再起動が必要?

はい、再起動が必要です。.envの値はコード起動時に読み込まれるので、起動後に.envを書き換えてもコードには反映されません。鍵を更新したら、必ずコードを停止→再起動して反映を確認しましょう。

Q7. AWS Secrets Manager等への移行はいつ?

副業が法人化したり、関わる人数が3人を超えたり、本番のAPI課金が月10万円を超えるレベルになったら検討時期です。個人副業の段階では『.env+Vercelの環境変数+1Password CLI』で十分対応でき、AWS Secrets Managerのような企業向けツールは過剰投資になることが多いです。規模に合わせて段階的に移行するのが、無駄な学習コストと運用コストを削るコツです。

Q8. 守り方①〜⑤を全部仕込めば100%安全?

100%安全とは言えませんが、副業初心者が遭遇する事故の99%は防げる構えになります。残り1%は『PCの盗難』『ターゲット型攻撃』のような物理的・高度な脅威で、これらは別途対策(PCのディスク暗号化・二要素認証必須化)が必要です。完璧な防御はないので、複数の安全機構を重ねて『被害が起きても最小化できる』状態を作るのが現代の正しい姿勢です。

Q9. クライアントに.envを共有する正しい方法は?

Slack/LINE/メールでの送信は絶対に避けてください。推奨は『1Password CLI』『Doppler』のような専用ツール経由か、暗号化されたファイル共有(macOSのDisk UtilityでパスワードロックDMG・WindowsのBitLocker暗号化フォルダ)を使う方法です。また、共有が一度でも発生したら『その後すぐに鍵をローテーション(再発行)する』のが副業者の鉄則。共有時点で漏洩リスクは増えるため、定期的な更新で被害を最小化する習慣を作りましょう。

Q10. プログラミング知識ゼロでも管理できますか?

結論として、Claude CodeやChatGPTに『.envを設定して』『Hard Limitを設定する手順を教えて』と日本語で頼むだけで、初心者でも全工程を完了できます。あなたが書く必要があるのは『やりたいこと』だけで、認証・エラー処理・安全機構の実装はすべてAIが代行してくれる時代です。本記事の5つの守り方を上から順に、Claude Codeに依頼して仕込んでいけば、30〜60分で全工程が完了します。

Q11. macOSとWindowsで設定方法に違いはありますか?

結論として、VS Codeで作業する限り、macOSとWindowsで違いはほぼありません。.envファイル作成・.gitignore設定・コードからの呼び出し、いずれもVS Code上の操作で統一できます。唯一の注意点はWindowsで『拡張子表示をONにする』こと(.env.txtにならないように)。エクスプローラーの『表示』タブで設定できます。macOSの場合は隠しファイルを表示するのに『Cmd+Shift+ピリオド』のショートカットを使うと便利です。

Q12. 1Password CLIは個人の副業でも使うべきですか?

副業を1人でやる初期段階(月3〜5万円ライン)では、.env+Hard Limitの基本設定で十分です。1Password CLIが本領発揮するのは『複数のクライアント案件で複数のキーを管理する』段階や『チームメンバーと安全に鍵共有が必要』な段階。個人プラン($2.99/月・約450円)から使えるので、副業が拡大して案件が3社以上になったタイミングで導入を検討するのが、コスパの良いステップアップです。

まとめ:5本柱の実装チェックリスト

APIキー管理の5つの基本を、最後にチェックリスト形式でまとめます。全部できていれば、副業初心者でも『プロ級の安全運用』が完成です。

実装チェックリスト(全項目クリアで安全運用完成)

ポイント要約

- 5つの基本を全部揃えて初めて『プロ級の安全運用』が完成する

- 始めて30〜60分で全部仕込めるので後回しにする理由がない

- Claude CodeやChatGPTに頼めば初心者でも全工程を完了できる

- 失敗事例(50万円事件・納品ZIP事件・退職者事件)は5本柱で完全予防

- 事故ったら『キー再発行』が最優先・削除は2番目以降

本サイトでは、APIの注意点全体・Claude Code活用法・AI副業の安全運用に関する関連記事を多数公開しています。5本柱の実装が完了したら、関連記事も合わせて読むことで副業基盤がさらに強固になります。